Noticias de Seguridad Mayo 2018

El 90% de los clientes de SAP expuestos por un error en la configuración predeterminada de los productos basados en NetWeaver

Al menos 378.000 usuarios expuestos por un error en SAP NetWeaver desde hace 13 años

Recientemente la firma de seguridad ‘Onapsis’, ha descubierto que el 90% de los sistemas SAP se vieron afectados por una vulnerabilidad que puede ser explotada por un atacante remotamente y sin necesidad de autenticarse, lo único que debe tener es acceso a la red del sistema. La vulnerabilidad presente desde 2005 reside en las configuraciones predeterminadas afecta a cada producto basado en SAP NetWeaver incluyendo la suite ‘S/4 Hana’ y ‘ERP’.

Cuando registramos una aplicación este registro se realiza a través del servidor de mensajes(SAP Message Server) por el puerto 3900 (por defecto).

Para que esto se haga de forma segura el ‘SAP Message Server’ implementa un mecanismo de control mediante una lista de control de acceso o ‘ACL’para verificar que direcciones IP pueden registrar una aplicación y cuales no. El parámetro para configurar esto es ‘ms/acl_info’ que recibe la ruta a un archivo con un formato determinado. La configuración por defecto hace que las ‘ACL‘ permitan a cualquier host con acceso a la red del ‘SAP Message Server’ pueda registrar un servidor de aplicaciones en el sistema SAP.

Desde Onapsis no tienen pruebas de que se haya estado usando esta vulnerabilidad para un ataque, pero este fallo sin duda es bastante grave y con un gran número de afectados.

Para arreglar esta vulnerabilidad hay que modificar la configuración de acuerdo a las notas de seguridad expuestas por el fabricante para restringir el acceso.

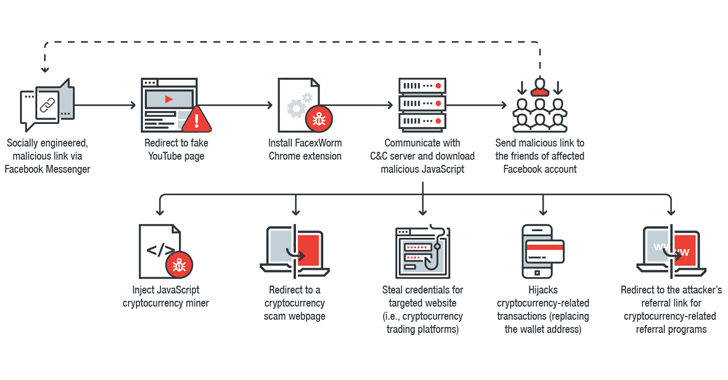

FacexWorm: el malware que se extiende a través de Facebook

Descubierto por Trend Micro, este malware se camufla tras una extensión de Google Chrome para robar criptomonedas a las víctimas.

Estas novedades incluyen el robo de credenciales de sitios web, redirigir a las víctimas a estafas de criptomonedas y/o al enlace de referencia del atacante en programas relacionados con criptomonedas e inyectar mineros en las webs.

«FacexWorm es un clon de una extensión legítima de Chrome, pero se le inyectó un código que contiene su rutina principal. Descarga el código JavaScript adicional del servidor C&C cuando se abre el navegador», explican los investigadores.

FacexWorm Targets Cryptocurrency Trading Platforms, Abuses Facebook Messenger for Propagation:

https://blog.trendmicro.com/trendlabs-security-intelligence/facexworm-targets-cryptocurrency-trading-platforms-abuses-facebook-messenger-for-propagation/

Elevación de privilegios y otras vulnerabilidades en TP-Link EAP Controller

Se han hecho públicos varios fallos de seguridad que afectan a EAP Controller y que podrían permitir elevar privilegios, descargar, modificar y restaurar una copia de seguridad, y realizar ataques Cross-Site Request Forgery (CSRF) y Cross Site Scripting (XSS).

EAP Controller es un software de gestión para dispositivos TP-Link EAP que permite la administración y supervisión de forma centralizada utilizando un navegador web. En las nuevas versiones, TP-Link ha cambiado el nombre de este software a Omada Controller.

Las vulnerabilidades, descubiertas por Julián Muñoz de Core Security Exploits QA, son las siguientes:

* CVE-2018-10168: la falta de control de privilegios en el uso de la API web permitiría a un usuario limitado realizar cualquier solicitud como administrador.

Nueva actualización de Koodous disponible en Google Play

El pasado 3 de mayo se publicó en Google Play una nueva versión de Koodous. Concretamente la 2.1.10, que introduce cambios en su interfaz y nuevas funcionalidades que repasaremos a continuación.

Cuando empezamos en 2015, Koodous contaba con un dataset de aplicaciones de a penas 3 millones de muestras. Hoy día contamos con más de 28 millones de APK y un volumen de más de 10.500 usuarios activos, de los cuales más de 3.500 son analistas.

Para quienes no lo conozcan, Koodous Mobile funciona como antivirus, protegiendo tu dispositivo Android de aplicaciones maliciosas como troyanos, virus y publicidad abusiva.

¿Qué diferencia a Koodous de los antivirus tradicionales?

Básicamente dos cosas: por un lado el repositorio de muestras, que a día de hoy cuenta con más de 28 millones de APK. Y por otro, una comunidad creciente y activa de analistas que ayudan con sus reglas a detectar nuevas familias de malware y aplicaciones potencialmente no deseadas.

La nueva aplicación se ha reescrito casi desde cero para reducir aún más el impacto en el rendimiento, incluso en dispositivos antiguos.

Denegación de servicio en NetBSD a través de IPsec

Se han descubierto múltiples vulnerabilidades en la implementación de IPsec en NetBSD, que pueden usarse para causar al menos denegación de servicio

NetBSD es un sistema operativo gratuito y de código abierto, catalogado en el grupo de sistemas operativos Unix-like (parecidos a Unix). Está enfocado en la claridad del código, diseño cuidadoso y portabilidad sobre múltiples arquitecturas. Precisamente, su lema principal es ‘Of course it runs NetBSD’, y multitud de fuentes afirman que es el sistema completo que corre en más arquitecturas. Si bien es probable que el kernel Linux corra en más arquitecturas, NetBSD como distribución completa con múltiples utilidades básicas en un sistema operativo ganaría el pulso.

El asunto que nos trae hoy es el descubrimiento de múltiples vulnerabilidades en la implementación de IPsec. Esta implementación forma parte del espacio del kernel, y se encarga de implementar el conjunto de protocolos del mismo nombre, que extienden la funcionalidad del protocolo IP para cifrar y/o autenticar sus paquetes. La forma clásica en la que se presenta es como parte de una red privada virtual, conocido por sus siglas en inglés ‘VPN’.

Concretamente, las vulnerabilidades se encuentran tanto antes como después de cifrar y autenticar, y oficialmente se anuncia que los impactos son denegación de servicio y corrupción de memoria, ambos explotables remotamente. Una de las formas clásicas de denegación de servicio consiste en explotar una vulnerabilidad que corrompe la memoria de un proceso, ocasionando un funcionamiento anómalo que termina accediendo a una zona de memoria no permitida y el proceso se cierra como medida de protección.

Pero si se tiene el poder de corromper la memoria, es posible en algunos escenarios que la corrupción controlada y cuidadosamente diseñada de ésta nos permita ejecutar código que nos interese. A veces incluso especificando explícitamente el código como parte de la entrada anómala que provoca la corrupción (por contraposición a ejecutar otro código ya existente en la memoria del proceso, por redirección del flujo de ejecución). En este caso el boletín no especifica si es posible ejecutar código de forma remota, aunque dada la cantidad de vulnerabilidades (siete) y no afirmar lo contrario, no es posible descartar este impacto. Quizás en las próximas semanas alguien publica un reporte afirmando este impacto tras buscarle las cosquillas al kernel…

Todas las vulnerabilidades afectan a partir de la rama 6, y ya han sido corregidas. Para aplicar las correcciones, es necesario obtener el código fuente del kernel de una versión corregida, compilarlo, instalarlo y reiniciar el sistema. Maxime Villard es el responsable de estos descubrimientos.

http://ftp.netbsd.org/pub/NetBSD/security/advisories/NetBSD-SA2018-007.txt.asc

Publicado el informe de ciberamenazas y tendencias del CCN-CERT

El Centro Criptológico Nacional ha publicado su ya tradicional informe de ciberamenazas y tendencias edición 2018.

El informe, que cumple una década de publicaciones, hace un repaso a la experiencia acumulada por el CERT (Centro de respuesta a incidentes de seguridad de la información) del propio CCN en base a los más de 26.000 incidentes ocurridos en su ámbito, además del análisis de hechos relevantes acaecidos en el panorama internacional.

La cifra supone un aumento del 26,55% respecto a la contabilidad del año 2016. Destaca el continuo ascenso en protagonismo de las acciones ejecutadas por grupos estatales y, por otro lado, la de los omnipresentes grupos criminales.

El ahora de moda concepto de «Internet de las cosas» se posiciona como elemento clave para facilitar los ataques de denegación de servicio distribuida. Un nuevo frente a gestionar y a tener en cuenta que lleva ya algo de tiempo causando estragos por los descuidos que conlleva su configuración inicial y dejadez posterior en su mantenimiento.

De los casos con una motivación económica, se señalan los ataques a posiciones de dirección de empresas y a los departamentos financieros en general. Cobra lógica, debido a la escasa concienciación y formación digital que suelen disponer típicamente los perfiles de administración; presas fáciles de la ingeniería social.

Un hecho señalable, en el mismo sentido, es el caso de malware Cobalt, cuyo autor fue detenido en España, causable de infecciones en sistemas operados por empleados de banca, a los que se atacaba desde vectores de ingeniería social. Como dato destacable, las operaciones de este grupo criminal afectaron a más de 100 instituciones financieras en más de 40 países.

Por otro lado, respecto al ransomware, este cae en cifras de infección. Sin embargo, sospechamos que no se trataría de una mejora desde las lineas defensivas, sino más bien de un cambio de perspectiva de los atacantes sobre un concepto de sobras conocido por el público: la criptominería. ¿Para que cifrar un disco duro cuando puedes calcular hashes con la CPU de tus víctimas?

Se recoge también un ascenso en ataques de denegación de servicio sobre organizaciones. Del mismo modo se recoge una subida en los ataques web, con la finalidad de obtener información privilegiada o para la venta de datos.

Cifras en caída para el número de infecciones detectadas en dispositivos móviles de forma global, aunque como contrapunto, aumenta la sostificación del código malicioso. También se recoge un descenso en el uso de kit de explotación.

Finalmente, el informe recoge un capitulo a las medidas de protección de individuos y organizaciones, así como otro capítulo dedicado a las tendencias posibles que se visualizan respecto a los ataques para el próximo periodo. En resumen, un informe de recomendada lectura que glosa el estado del arte actual respecto a los ataques acaecidos en el ciberespacio.

Ciberamenazas y tendencias -edición 2018-

Publicado el informe de ciberamenazas y tendencias del CCN-CERT

El Centro Criptológico Nacional ha publicado su ya tradicional informe de ciberamenazas y tendencias edición 2018.

El informe, que cumple una década de publicaciones, hace un repaso a la experiencia acumulada por el CERT (Centro de respuesta a incidentes de seguridad de la información) del propio CCN en base a los más de 26.000 incidentes ocurridos en su ámbito, además del análisis de hechos relevantes acaecidos en el panorama internacional.

La cifra supone un aumento del 26,55% respecto a la contabilidad del año 2016. Destaca el continuo ascenso en protagonismo de las acciones ejecutadas por grupos estatales y, por otro lado, la de los omnipresentes grupos criminales.

El ahora de moda concepto de «Internet de las cosas» se posiciona como elemento clave para facilitar los ataques de denegación de servicio distribuida. Un nuevo frente a gestionar y a tener en cuenta que lleva ya algo de tiempo causando estragos por los descuidos que conlleva su configuración inicial y dejadez posterior en su mantenimiento.

De los casos con una motivación económica, se señalan los ataques a posiciones de dirección de empresas y a los departamentos financieros en general. Cobra lógica, debido a la escasa concienciación y formación digital que suelen disponer típicamente los perfiles de administración; presas fáciles de la ingeniería social.

Un hecho señalable, en el mismo sentido, es el caso de malware Cobalt, cuyo autor fue detenido en España, causable de infecciones en sistemas operados por empleados de banca, a los que se atacaba desde vectores de ingeniería social. Como dato destacable, las operaciones de este grupo criminal afectaron a más de 100 instituciones financieras en más de 40 países.

Por otro lado, respecto al ransomware, este cae en cifras de infección. Sin embargo, sospechamos que no se trataría de una mejora desde las lineas defensivas, sino más bien de un cambio de perspectiva de los atacantes sobre un concepto de sobras conocido por el público: la criptominería. ¿Para que cifrar un disco duro cuando puedes calcular hashes con la CPU de tus víctimas?

Se recoge también un ascenso en ataques de denegación de servicio sobre organizaciones. Del mismo modo se recoge una subida en los ataques web, con la finalidad de obtener información privilegiada o para la venta de datos.

Cifras en caída para el número de infecciones detectadas en dispositivos móviles de forma global, aunque como contrapunto, aumenta la sostificación del código malicioso. También se recoge un descenso en el uso de kit de explotación.

Finalmente, el informe recoge un capitulo a las medidas de protección de individuos y organizaciones, así como otro capítulo dedicado a las tendencias posibles que se visualizan respecto a los ataques para el próximo periodo. En resumen, un informe de recomendada lectura que glosa el estado del arte actual respecto a los ataques acaecidos en el ciberespacio.

Ciberamenazas y tendencias -edición 2018-

Disponible el informe anual del CCN-CERT sobre amenazas y vulnerabilidades en dispositivos móviles

El CCN-CERT (Centro Criptológico Nacional) ha publicado el informe anual sobre las amenazas y vulnerabilidades en dispositivos móviles.

El informe, nos muestra un recorrido por todo lo acontecido a lo largo de 2017 en materia de seguridad en dispositivos móviles. Sin lugar a dudas, y tal y como refleja el propio informe en su introducción, estos sistemas poseen una amplia adopción tanto en el mundo profesional como en el personal. Esto se refleja también en la orientación o tendencias del malware, cada vez más enfocado en el mundo móvil.

Un hecho destacable es la predominancia del sistema operativo Android y la casi completa desaparición del malogrado Windows Phone. Respecto a Android se vuelve a confirmar algo que ya sabíamos y que hemos repetido varias veces desde Una-al-día: la fragmentación de Android. Un fenómeno que no solo fastidia a los desarrolladores de la plataforma de Google, sino que también significa que una larga porción de usuarios podría estar exponiéndose a vulnerabilidades que afectan a versiones sin soporte.

No obstante, respecto a la fragmentación de Android, el informe recoge una interesante iniciativa que intentará paliar los efectos de este fenómeno. Básicamente, se trataría de separar la capa de personalización de los fabricantes del sistema base. Esto, facilitaría que el gigante del buscador pueda ofrecer actualizaciones de forma más rápida a los usuarios, sin tener que esperar meses o de manera indefinida a un parche producido por el fabricante del terminal.

El informe, también dedica un capítulo a explorar las diferentes medidas se seguridad biométrica, como el sistema FaceID de Apple, el escaneo del iris y reconocimiento facial de Samsung o el Intelligent Scan que estrenaron los dispositivos S9 y S9+ del mismo fabricante.

Otros aspectos destacables del informe son la adopción paulatina de formas adaptadas de inteligencia artificial en estos dispositivos y los sistemas de protección frente a desbloqueos y extracción forense de datos en caso de sustracción o pérdida del terminal. Recordemos la importancia de estas plataformas hace que sean un objetivo muy apetecible para el robo de información sensible, sobre todo en el ámbito de las organizaciones y gobiernos.

A destacar la parte de análisis de las amenazas más destacadas en el sentido del malware que afecta a sistemas operativos móviles, en la que vuelve a ser el protagonista Android, así como la orientación de los objetivos del código malicioso a explotar las capacidades computaciones de estos sistemas para minar criptomoneda.

En resumen, una interesante lectura que glosa lo acontecido en seguridad de sistemas y plataformas móviles durante el pasado año y marca, a su vez, las lineas de tendencia que podría seguir el presente año.

Más información:

https://www.ccn-cert.cni.es/informes/informes-ccn-cert-publicos/2826-ccn-cert-ia-10-18-informe-ciberamenazas-2017-y-tendencias-2018-dispositivos-moviles-dispositivos-y-comunicaciones-moviles/file.html

Las URL’s con capacidad de minado no paran de crecer

Hoy en día el más famoso y popular es CoinHive, una empresa que suministra un código JavaScript con capacidad de minado de la cryptomoneda Monero y añade trazabilidad de los resultados a través de un panel web. Siguiendo a CoinHive se encuentran muy de lejos proyectos como CoinIMP y SocketMiner, pero en este momento, juntando ambos no representan ni un 1% de los casos de minado detectados.

Desde el mes de Enero hemos introducido reglas en nuestra red de visitadoras para detectar casos de minería en webs. En Hispasec analizamos más de tres millones de urls diariamente dentro de nuestro servicio Antifraude, en busca de cualquier amenaza que pueda comprometer la seguridad de nuestros clientes.

Número de URL’s analizadas que presentan minado:

- Enero: 33451

- Febrero: 41182

- Marzo: 47471

- Abril: 49324

- Mayo: 66294 estimadas (del día 1 al 10 se detectaron 22098)

Los datos confirman una tendencia al alza de este tipo de técnicas, aunque cruzando los resultados obtenidos con el top 1000 de Alexa no se han encontrado cruces relevantes que confirmen que esta técnica esté siendo utilizada como forma de financiación. Las webs analizadas en su mayoría eran o bien urls de publicidad o páginas de descarga de contenido multimedia.

Más información:

Vulnerabilidad crítica: usuarios de PGP deben desactivar de inmediato plugins de descifrado de emails

Acaba de anunciarse el descubrimiento de una vulnerabilidad que podría comprometer las comunicaciones futuras y pasadas a través de email que usan PGP

El descubrimiento de una vulnerabilidad por un grupo europeo de investigación, entre los que se encuentran miembros de DROWN Attack, obliga a desactivar de inmediato los plugins para el descifrado de emails mediante PGP y S/MIME. Se especifican en concreto los siguientes plugins:

- Thunderbird con Enigmail

- Apple Mail con GPGTools

- Outlook con Gpg4Win

Google Chrome corrige una vulnerabilidad crítica en su sandbox

- Crítica: Vulnerabilidad por evasión de la sandbox, que permitiría ejecución remota de código.

- Alta: Escalada de privilegios a través de las extensiones (CVE-2018-6121)

- Alta: Denegación de servicio a través del motor V8 (CVE-2018-6122)

- Alta: Denegación de servicio a través a través de PDFium (CVE-2018-6120)

Como siempre, y hasta que la mayoría de usuarios no hayan actualizado a esta versión, no se publicarán más datos sobre las vulnerabilidades.

Esta actualización está disponible a través de Chrome Update automáticamente en los equipos así configurados, o a través de «Información sobre Google Chrome» (chrome://chrome/).

Más información:

DynoRoot: Ejecución remota de código con permisos de root en sistemas RedHat

El pasado 15 de mayo se publicó una vulnerabilidad que afecta al cliente DHCP de sistemas RedHat Enterprise Linux 6 y 7. La vulnerabilidad, considerada crítica, permitiría la ejecución remota de código con permisos de root.

DynoRoot es el nombre de marca de la vulnerabilidad etiquetada con CVE-2018-1111, un fallo que afecta al script de integración del componente NetworkManager con el cliente DHCP (/etc/NetworkManager/dispatcher.d/11-dhclient en Red Hat Enterprise Linux 7 o /etc/NetworkManager/dispatcher.d/10-dhclient en Red Hat Enterprise Linux 6).La vulnerabilidad permitiría a un atacante remoto podría falsificar las respuestas enviadas al cliente DHCP para inyectar código arbitrario en el script de NetworkManager antes mencionado que se ejecutaría con permisos de super usuario.

El usuario @Barknkilic ha publicado en un tweet una prueba de concepto en la que consigue abrir una sesión de netcat en la máquina de la víctima:

RedHat ha publicado la lista de productos afectados y los respectivos parches en el siguiente enlace: https://access.redhat.com/errata/RHSA-2018:1453

Productos afectados

- Red Hat Enterprise Linux Server 7 x86_64

- Red Hat Enterprise Linux Server – Extended Update Support 7.5 x86_64

- Red Hat Enterprise Linux Workstation 7 x86_64

- Red Hat Enterprise Linux Desktop 7 x86_64

- Red Hat Enterprise Linux for IBM z Systems 7 s390x

- Red Hat Enterprise Linux for IBM z Systems – Extended Update Support 7.5 s390x

- Red Hat Enterprise Linux for Power, big endian 7 ppc64

- Red Hat Enterprise Linux for Power, big endian – Extended Update Support 7.5 ppc64

- Red Hat Enterprise Linux for Scientific Computing 7 x86_64

- Red Hat Enterprise Linux EUS Compute Node 7.5 x86_64

- Red Hat Enterprise Linux for Power, little endian 7 ppc64le

- Red Hat Enterprise Linux for Power, little endian – Extended Update Support 7.5 ppc64le

- Red Hat Enterprise Linux for ARM 64 7 aarch64

- Red Hat Enterprise Linux for Power 9 7 ppc64le

- Red Hat Enterprise Linux for IBM System z (Structure A) 7 s390x

Actualizaciones de seguridad en Adobe Acrobat y Reader

Adobe ha publicado actualizaciones de seguridad para Adobe Acrobat y Reader. Entre los fallos corregidos, hay una ejecución remota de código arbitrario.

Con un total de 47 vulnerabilidades corregidas, Adobe ha publicado parches que dan solución a un variado espectro de errores de programación: desbordamiento de memoria heap, double free (liberación reiterada del mismo recurso), uso de recursos ya liberados, escritura y lectura fuera de límites o evasión de restricciones de seguridad entre otras.

23 de estos fallos permitirían ejecutar código arbitrario, por lo que han sido categorizados como críticos. Además, una de estas vulnerabilidades, con la etiqueta CVE-2018-4990, está siendo explotada actualmente y se conoce, al menos, de una prueba de concepto para otra más, con CVE-2018-4993.

Adobe ha puesto ha disposición de sus usuarios las actualizaciones pertinentes para las versiones de sus programas en los sistemas operativos Microsoft Windows y Apple MacOS.

https://helpx.adobe.com/security/products/acrobat/apsb18-09.html

Ejecución remota de código en Microsoft PowerPoint para Mac

Se ha descubierto una vulnerabilidad en la forma en que Microsoft PowerPoint para Mac procesa contenido XML, que puede ser explotada para ejecutar código arbitrario si se convence a la víctima para abrir un archivo especialmente diseñado

Microsoft Office es la suite de ofimática por excelencia, de sobras conocido por todos y que requiere poca introducción a estas alturas de la película. Lo que sí es menos conocido, al menos entre los usuarios de Windows, es que dispone de una versión para Mac. De hecho, paradójicamente la primera versión de Microsoft Office se publicó para Mac en 1989, saliendo para plataformas Windows un año después.

La vulnerabilidad que nos ocupa es un clásico en la gama de vulnerabilidades que llevan afectando a Office durante años, y consiste en la posibilidad de ejecutar código arbitrario a través de un archivo especialmente diseñado. Esta vez se debe a un fallo en la forma que PowerPoint tiene de procesar contenido XML incluido en un archivo para este programa. Básicamente, el proceso de formatos de archivo como XML requiere de código bastante complejo, teniendo que procesar muchos casos distintos y sujeto a restricciones de velocidad (no podemos tener a un usuario más de X segundos esperando que se abra un documento). Esto hace que el código que procesa este tipo de formatos sea, simple y llanamente, un lío. Una receta para el desastre.

Identificada como CVE-2018-8176, la vulnerabilidad afecta únicamente a la version de Microsoft Office 2016 para Mac, específicamente a PowerPoint. Como comentábamos, la forma de explotación no tiene nada de especial: crea un archivo manipulado y mándalo por correo, cuélgalo en algún sitio… Y espera a que alguien con Office 2016 para Mac pique. Eso sí, Microsoft especifica que la creación de un archivo especialmente manipulado que pueda explotar esta vulnerabilidad tiene una dificultad bastante grande. Al igual que comenta que no se ha detectado que se esté explotando esta vulnerabilidad por el momento.

Microsoft ya ha publicado en su página oficial una actualización que corrige esta vulnerabilidad.

Más información:

CVE-2018-8176 | Microsoft PowerPoint Remote Code Execution Vulnerability

https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2018-8176

Security Update

https://go.microsoft.com/fwlink/p/?linkid=831049

Ejecución de código arbitrario en Velocloud VMWare NSX SD-WAN

La vulnerabilidad en la interfaz web de esta característica de Velocloud VMWare permitiría la ejecución de código sin la necesidad de encontrarse autenticado

NSX SD-WAN Edge es un componente incluido en Velocloud VMWare para la conexión en soluciones en la nube. Este componente, cuenta como opción para su administración de una interfaz web, que es el que contiene la vulnerabilidad. Por fortuna, esta opción se encuentra desactivada por defecto y según anuncia VMWare debería emplearse únicamente en redes privadas. Además, según puede leerse en el anuncio de la vulnerabilidad, está prevista su eliminación en futuras versiones.

El fallo, con CVE-2018-6961, ha sido encontrado por Brian Sullivan de la empresa Tevora, el cual ha reportado para su solución a VMWare. Las versiones 3.x y 2.x de Velocloud VMWare SD-WAN Edge solucionan este fallo, debiéndose actualizar a dicha versión si se emplease el servicio afectado. Para la explotación de la vulnerabilidad, se requiere que el servicio se encuentre activado y sea accesible por el atacante, por lo que una posible forma de mitigar el error es desactivar el servicio, tal y como recomiendan desde VMWare.

Igualmente, se recuerda que este servicio debería sólo utilizarse en redes privadas, y que desaparecerá en futuras versiones.

Más información:

NSX SD-WAN by VeloCloud:

https://www.vmware.com/products/nsx-sd-wan-by-velocloud.html

VMware Security Advisories. VMSA-2018-0011:

https://www.vmware.com/security/advisories/VMSA-2018-0011.html

Desactivar interfaz web NSX SD-WAN Edge:

https://kb.vmware.com/s/article/55009

Más de 500.000 routers y dispositivos NAS afectados por VPNFilter

El equipo de investigadores de Cisco Talos se hacen eco de una nueva familia de malware muy destructiva: VPNFilter. Capaz de robar credenciales, exfiltrar información e incluso destruir el dispositivo afectado.

Los ataques están dirigidos en su mayoría a hosts de Ucrania. Disponiendo de una infraestructura de C&C específica para este país. Aunque otros 54 países se han visto afectados.

Hasta la fecha se sabe que el malware afecta a dispositivos de distinta categoría, tanto de uso doméstico como empresarial:

- Linksys E1200

- Linksys E2500

- Linksys WRVS4400N

- Mikrotik RouterOS para Routers Cloud Core: Versiones 1016, 1036, y 1072

- Netgear DGN2200

- Netgear R6400

- Netgear R7000

- Netgear R8000

- Netgear WNR1000

- Netgear WNR2000

- QNAP TS251

- QNAP TS439 Pro

- Otros dispositivos QNAP NAS que funcionen con software QTS

- TP-Link R600VPN

Estos dispositivos utilizan credenciales por defecto o están afectados por alguna vulnerabilidad ya conocida. De este modo el malware es capaz de infectar y propagarse a otros dispositivos.

https://blog.talosintelligence.com/2018/05/VPNFilter.html

Telegrab un malware en la mensajería instantanea de Telegram

Telegrab un malware de Telegram capaz de robar credenciales de navegadores y cookies

Telegrab es como se ha bautizado a este malware que se detectó por primera vez el 4 de abril de 2018, y surgió una segunda variante el 10 de abril del presente año. Mientras que la primera versión solo robaba credenciales y cookies del navegador, junto con todos los archivos de texto que puedan encontrarse en el sistema, la segunda variante agregó la capacidad de recopilar la caché del cliente de escritorio y las claves de esta famosa aplicación de mensajería , así como otro tipo de información. El robo de este tipo de información podría acarrear en que se puedan secuestrar las sesiones de Telegram.El radio de acción de este malware es principalmente víctimas de habla rusa y evita intencionadamente las direcciones IP relacionadas con cualquier servicio de anonimización de usuarios.

Como hemos dicho antes no explota ninguna vulnerabilidad si no que se aprovecha de que el cliente de escritorio de Telegram no soporta los «‘chats secretos» esto junto con una configuración por defecto de no cerrar la sesión automáticamente hace que este malware pueda secuestrar la sesión y por lo tanto las conversaciones. Su funcionamiento se basa en obtener todos los datos de la caché y comprimirlos para posteriormente enviarlo al servidor de control, si suponemos que el atacante no tiene la contraseña, no debería ser difícil para ellos crear un mecanismo de fuerza bruta que les permita obtener la contraseña para así poder descifrar los ficheros.

Esta campaña no es muy sofisticada pero si es tremendamente eficiente, no existe persistencia en la máquina por lo tanto el malware se ejecuta cuando la víctima lo ejecuta, pero no después de reiniciar. El malware se distribuye a través de varios ‘downloaders’ escritos en diferentes lenguajes (Go, Python, DotNet), estos ‘downloaders’ descargan un fichero con nombre«whiteproblem.exe»(entre otros por ejemplo: finder.exe, dpapi.exe, enotproject.exe).

Una vez se descarga el malware tiene dos posibles variantes: la primera ejecuta el finder.exe y la segunda se trata de un fichero ‘.rar’ autoextraible que contiene un ejecutable de python. El fichero «finder.exe» es el responsable de buscar en el disco duro las credenciales del navegador y las cookies de sesión para un usuario, también recoge todos los archivos de texto del sistema, este ejecutable también es el responsable de la exfiltración de la información recopilada.

Si comparamos esta amenaza con las de grandes grupos delictivos en Internet resulta ser insignificante, pero no nos engañemos, esto solo muestra como una amenaza pequeña puede pasar desapercibida y comprometer miles de credenciales.

Un ataque de ‘downgrade’ en Z-Wave deja expuestos a 100 millones de dispositivos IoT

Alrededor de 100 millones de dispositivos IoT expuestos por una vulnerabilidad en el protocolo Z-Wave

Z-wave es un protocolo utilizado principalmente en domótica. Este protocolo permite el control inalámbrico de electrodomésticos y otros dispositivos, está destinado para la automatización del hogar y/o la oficina, permitiendo una conexión a través de Internet para controlarlo.

Los investigadores Ken Munro y Andrew Tierney han descubierto que más de 100 millones de dispositivos de miles de proveedores son vulnerables a un ataque llamado ‘downgrade’ (hacer que el dispositivo vuelva a usar una versión anterior de un sistema, software o protocolo volviéndolo inseguro) que podría permitir a los atacantes obtener acceso no autorizado a los dispositivos. El problema radica en la implementación del protocolo citado antes, una tecnología basada en radiofrecuencias que los dispositivos del hogar usan para comunicarse entre sí.

|

| Esquema de conexión Fuente |

El último estándar de seguridad para Z-Wave (S2 framework) utiliza un intercambio de claves de acuerdo al sistema ‘Diffie-Hellman’, para compartir las claves únicas entre la unidad controladora central y el dispositivo o dispositivos clientes. Después de que la empresa propietaria de Z-Wave obligase a todos los dispositivos IoT certificados a usar este último estándar en seguridad, millones de dispositivos aún admiten la versión más antigua e insegura del proceso de emparejamiento (S0 framework).

Este estándar se demostró vulnerable en 2013 debido al uso de una clave de codificación insegura para proteger la clave de red, lo que permitía a los atacantes interceptar la comunicación entre los dispositivos estando lo suficientemente cerca. Los investigadores han hecho un vídeo con la prueba de concepto y no solo han conseguido explotar este tipo de ataque si no que se han hecho con el control total del dispositivo robando las claves y controlando el dispositivo.

El 18% de los móviles Android con aplicaciones bancarias instaladas tienen algún tipo de malware.

Un reciente estudio interno basado en los datos de Koodous llevado a cabo por nosotros mismos (Hispasec), revela un dato ciertamente preocupante: un 18% de los móviles analizados tienen instalado algún tipo de malware. El estudio cruza los datos de usuarios con aplicaciones de banca en línea con el malware detectado por Koodous.

¿Qué es Koodous?

Aunque a día de hoy pensamos que la mayoría de nuestros lectores lo conocen lo recordaremos para los más despistados: Koodous es un antivirus colaborativo para Android que pone a disposición de los analistas de malware todo el potencial de los sistemas de análisis; para que mediante la creación de firmas Yara puedan categorizar las muestras que van siendo recogidas por el sistema. Por lo cual son los analistas los que mediante la creación de firmas categorizan las aplicaciones.

El número de usuarios y aplicaciones maliciosas sigue creciendo.

Según los datos que manejamos desde 2014, y una estimación de los datos recogidos en 2018 podemos calcular la siguiente gráfica que muestra una clara tendencia alcista de aplicaciones fraudulentas.

Según datos de la agencia Gartner, el número de terminales móviles con sistema operativo Android no para de crecer, aunque si bien es cierto que iOS mantiene un crecimiento superior al de Android, la cuota de mercado de Android cercana al 86% dan una ventaja que explica entre otras cosas el interés de los atacantes en esta plataforma para la creación de amenazas. Si bien es cierto que existen otros factores determinantes como lo abierto del sistema operativo o que históricamente iTunes ha implementado controles más severos para controlar la subida de aplicaciones.

Más información:

MAIA:

https://www.hispasec.com/es/services/maia

Koodous Google Play:

https://play.google.com/store/apps/details?id=com.koodous.android

Gartner: