Noticias de Seguridad Enero 2019

¿Podría WhatsApp estar exponiendo tus mensajes?

Saltan las alarmas cuando leemos que una empresa puede estar tratando nuestros datos de manera irregular, y como no, WhatsApp siempre está en el punto de mira.

Las muchas noticias sobre fallos en Whatsapp y Facebook (su comprador) han conseguido generar desconfianza en la aplicación, tal es así que muchos de vosotros habéis optado por aplicaciones de mensajería alternativas.

WhatsApp no parece tener un error que exponga los mensajes de sus usuarios, simplemente, así es como fnciona el servicio.

Todo el revuelo sobre la exposición de mensajes empezó a raíz del siguiente tweet:

logged into whatsapp with a new phone number today and the message history from the previous number’s owner was right there?! this doesn’t seem right.

— Abby Fuller (@abbyfuller) 11 de enero de 2019

A partir de aquí se empezó a sugerir que la conocida aplicación de mensajería podría tener un error de privacidad enorme y podría estar exponiendo, bajo ciertas circunstancias, algunos de nuestros mensajes a otros usuarios.

Si leemos el Tweet de Abby Fuller comenta que, cuando instaló WhatsApp en su nuevo teléfono, con su nuevo número, encontró lo que sería el historial de mensajes del propietario anterior del mismo número.

Ya que para WhatsApp nuestro número de teléfono es nuestro nombre de usuario y la contraseña es la OTP (One-Time Password o contraseña de un solo uso) que envían a ese mismo número, no es una vulnerabilidad, así es como funciona el servicio.

WhatsApp mencionó en su blog que “common practice for mobile providers to recycle numbers, you should expect that your former number will be reassigned”

“Es una práctica común que los proveedores de servicios móviles reciclen números, es de esperar que su anterior número sea reasignado.”

En sus tweets, Fuller dijo que el historial de mensajes “no era completo, pero eran conversaciones reales” Queda por confirmar si esos mensajes incluían algún mensaje enviado por el anterior propietario del número.

A pesar de todo, la configuración de WhatsApp en un nuevo dispositivio con un número de teléfono nuevo no permite restaurar el archivo de mensajes del propietario anterior porque la empresa nunca realiza copias de seguridad de las conversaciones cifradas en sus servidores, actualmente las copias de seguridad de WhatsApp son almacenadas en nuestro Google Drive o localmente en el dispositivo.

Sin embargo, la empresa de mensajería mantiene los mensajes pendientes 45 días en su servidor hasta que el destinatario está en línea y los puede entregar. Después de esos 45 días los mensajes son eliminados.

Esto sugiere que los mensajes que Fuller encontró en su nueva cuenta de WhatsApp fueron, probablemente, mensajes no entregados que enviaron los contactos del antiguo propietario antes de que éste dejara de usar el número.

Para evitar que sus mensajes anteriores lleguen a otros dispositivos, WhatsApp recomienda a los usuarios eliminar su cuenta antes de dejar de usar una tarjeta SIM o cambiar de cuenta con la función “cambiar de número” que está disponible en la configuración de la APP.

Esto es lo que podría haber pasado

Algunos usuarios de sitios web como Reddit o Twitter sugieren que el mecanismo de eliminación de mensajes tras los 45 días en los servidores de WhatsApp contiene un error que, eventualmente, mantiene los mensaje sin entregar almacenados en el servidor de la compañía durante más tiempo. Pero todavía queda un detalle importante por mencionar, El antiguo usuario del número no necesitaba su tarjeta SIM para seguir usando su cuenta de WhatsApp, una vez que esté configurada en el teléfono. Eso significa que es probable que el antiguo propietario del número aún estuviera usando su cuenta después de deshacerse de su SIM hasta que Fuller configuró el mismo número y verificó la cuenta usando el OPT recibido.

Fuentes

https://faq.whatsapp.com/en/s40/28030001/

https://thehackernews.com/2019/01/whatsapp-privacy-chats.html

Fallo en Twitter expone tweets privados en Android

Un error en la aplicación para Android de Twitter deja abierta la posibilidad de acceder a tweets protegidos. Este fallo existe desde 2014, como podemos ver en la publicación de Twitter del pasado 17 de este mes.

Autor fayerwayer.com

Autor fayerwayer.com

Si se da el caso en el que quieres que tus tweets sean privados, Twitter te da la opción “proteger tus tweets”, lo que obliga a otros usuarios a seguirte para poder ver tu contenido. Pero si utilizas Android es posible que tus tweets hayan estado públicos debido a un fallo de la aplicación. El problema lo provocó que Twitter deshabilitara la configuración “proteger tus tweets” a los usuarios que realizaron ciertos cambios en la configuración de su cuenta, como cambiar la dirección de email asociada a la cuenta.

La compañía ha afirmado que este problema se ha resuelto a principios de esta semana y que tan solo afecta a dispositivos Android. Las versiones web e iOS no se han visto afectadas. Los usuarios que hayan visto vulnerada su privacidad ya fueron avisados. No es la primera vez que Twitter tiene problemas a la hora de asegurar nuestra privacidad, si recordamos, hace unos meses la red social expuso mensajes privados de sus usuarios.

Para asegurarte de que tu cuenta está protegida puedes acceder dentro de la aplicación de Twitter a la opción de “Configuración y privacidad” y una vez allí a “Privacidad y seguridad”. Ahí encontrarás la opción de “Proteger mis tweets”, donde podrás ver si está protegida o no.

Más información:

Twitter:

https://help.twitter.com/en/protected-tweets-android

Theverge

https://www.theverge.com/2019/1/17/18187143/twitter-bug-android-protected-tweets-turned-off

Bug en iPhone FaceTime permite escuchar y ver a la otra persona antes de descolgar

Ha sido encontrado un fallo en la aplicación de videoconferencias FaceTime, disponible tanto en iOS como en Mac por defecto, que permite escuchar y ver a la persona que se está llamando antes de que ésta acepte la llamada.

El fallo es reproducible tanto en iPhone como Mac sin necesidad de conocimientos técnicos y sin que la otra persona se dé cuenta de que está siendo espiada. Para la explotación, no se requieren conocimientos técnicos, aunque si se quiere obtener también vídeo el método es más complicado. Para obtener sólo el audio deben seguirse los siguientes pasos:

- Comenzar una llamada usando FaceTime con otro contacto.

- Mientras la llamada queda a la espera de aceptación, deslizar hacia arriba para acceder al menú de la llamada, y pulsar en “Añadir persona”.

- Añade tu propio número de teléfono a la llamada.

- Listo. Comenzará una llamada grupal entre tú mismo y la persona afectada, sin necesidad de que acepte la llamada grupal.

Para obtener además el vídeo, existen diferentes métodos. Según @Jessassin, si otro dispositivo accede a la llamada mediante invitación, la víctima transmitirá también su vídeo. Otra opción, es si la víctima pulsa el botón de encendido en la pantalla de desbloqueo, tras lo cual también enviará el vídeo.

Now you can answer for yourself on FaceTime even if they don’t answer

#Apple explain this.. pic.twitter.com/gr8llRKZxJ

— Benji Mobb

(@BmManski) January 28, 2019

El fallo se ha vuelto popular en la redes sociales bajo el “hashtag” #facetimebug, con usuarios probando por sí mismos el fallo para su asombro. Desde Apple ya han confirmado el error, y van a solucionarlo en una actualización de seguridad esta misma semana. Para evitar ser víctima de este error, se recomienda desactivar Facetime accediendo al menú de opciones del Iphone, acceder al botón de FaceTime, y pulsar en el primer interruptor para ponerlo en gris.

Actualización: debido a la repercusión que ha tenido el bug, Apple ha decidido deshabilitar las llamadas grupales.

Fuente:

Major iPhone FaceTime bug lets you hear the audio of the person you are calling … before they pick up:

https://9to5mac.com/2019/01/28/facetime-bug-hear-audio/

Aparecen dos nuevas campañas de malware que se propagan a través de macros de MS Word

Investigadores de seguridad han descubierto dos nuevas campañas de malware, una de las cuales distribuye el troyano Ursnif, mientras que la otra además de propagar el mismo malware, infecta al objetivo con el ransomware GandCrab.

Aunque ambas campañas parecen ser trabajo de grupos de ciberdelincuentes separados, hay muchas similitudes en su ‘modus operandi‘.

Similitudes del ataque:

Ambos ataques comienzan con correos eletrónicos en la que suplantan la identidad de un conocido para adjuntar un documento de Microsoft Word. Este documento contiene macros de VBS maliciosas que hacen uso de Powershell para ejecutar su carga útil e infectar al objetivo.

Infección de Ursnif & GandCrab:

Como hemos explicado, el documento de MS Word contiene una macro maliciosa en VBS. Si esta se ejecuta con éxito, hace uso de Powershell para descargar y ejecutar tanto Ursnif como GandCrab en los sistemas infectados. En la siguiente imagen se puede ver de manera más clara:

La primera carga útil es una línea de Powershell codeada en base64 la cual evalúa la arquitectura del sistema objetivo y, dependiendo de la misma, descarga una carga adicional de Pastebin. Esta se ejecuta en memoria para hacer bypass de los antivirus comunes.

Finalmente, la carga útil instala una variante del ransomware GandCrab en el sistema de la víctima, bloqueándolo hasta que pague el rescate pertinente.

Infección de Ursnif:

Al igual que el anterior malware comentado, hace uso de macros VBS sobre un documento Word malicioso para iniciar la infección.

En este caso, una vez que se ha ejecutado, el malware recopilar información del sistema, la coloca en un archivo con formato CAB y la envía a su C&C a través de una conexión HTTPS.

Los investigadores de la compañía Talos han publicado una lista de indicadores de compromiso, junto con los nombres de los nombres de archivo de carga que utilizan sobre las máquinas comprometidas.

Más información:

Publicación de Carbon Black sobre GandCrab:

https://www.carbonblack.com/2019/01/24/carbon-black-tau-threatsight-analysis-gandcrab-and-ursnif-campaign/

Publicación de Talos sobre Ursnif:

https://blog.talosintelligence.com/2019/01/amp-tracks-ursnif.html

‘STOP Ransomware’ aumenta el número de victimas en los últimos meses

Desde el mes de diciembre han aparecido múltiples variantes del ransomware conocido como ‘STOP ransomware’ que han infectado miles de usuarios.

Durante el mes de diciembre y en lo que llevamos de enero, se han distribuido hasta 17 variantes de este ransomware. Todas ellas han sido distribuidas a través de sitios de descarga de cracks y software pirata como KMSPico, Cubase y Photoshop, entre otros.

Las variantes distribuidas durante esta campaña de ransomware no incluyen cambios importantes en su código, tan solo cambia la extensión utilizada para renombrar los ficheros cifrados. Las extensiones de las muestras conocidas hasta la fecha son: .djvu, .djvuu, .udjvu, .djvuq, .uudjvu, .djvus, .djvur, .djvut, .djvup, .djuvq, .pdff, .tro, .tfude, .tfudeq, .tfudet, .rumba y .adobe.

En el apartado técnico, este ransomware utiliza Salsa20 como algoritmo de cifrado y una clave de 256 bits diferente para cada archivo. Para generar la clave de cifrado por cada fichero, usa una clave maestra que se obtiene realizando una petición al servidor de control, sin embargo, en caso de no poder realizar la conexión, usaría una clave maestra por defecto ya almacenada en el código. Una vez obtenida el hash md5 de dicha clave, se crea una cadena de texto con los primeros 5 bytes del fichero a cifrar concatenado con el hash MD5 de la clave maestra, y se utiliza como clave de cifrado el hash MD5 de esta cadena de texto. Como vector de inicialización (IV) para el algoritmo de cifrado utiliza los primeros 8 bytes de la clave.

Estas variantes del ransomware incluyen una peculiaridad que podría utilizarse para recuperar ciertos ficheros, y es que cifra únicamente los primeros 153600 bytes del fichero. Por el momento, el investigador y analista de malware, Michael Gillespie, ha publicado una herramienta que permite descifrar los ficheros cifrados utilizando la clave maestra que incluye por defecto el ransomware. Aun no existe una herramienta que permita el descifrado de ficheros cifrados utilizando las claves proporcionadas por el servidor de control puesto que los atacantes las cambian continuamente.

Cada una de las variantes utiliza un servidor de control diferente y estos servidores suelen estar activos durante un par de días, ya que mientras el servidor de control esté activo es posible obtener la clave de cifrado replicando la misma petición realizada por el malware. Para la obtención de la clave el malware realiza una petición HTTP GET a un fichero get.php y pasa como parámetro una variable pid cuyo valor es el hash MD5 de la dirección MAC del adaptador de red del ordenador (get.php?pid=md5(MAC_ADDRESS)).

Fuente:

Herramienta de descifrado:

Hilo de afectados:

Se detecta una familia de Ransomware, Anatova

McAfee ha publicado una noticia en la que anuncia (y alerta) una nueva familia de Ransomware detectada, la cual han bautizado con el nombre de Anatova.

La detección de esta familia se realizó a través de redes P2P privadas, y se cree que Anatova puede ser un peligro serio para la red en general debido a la extensión modular con la que se ha creado el malware y al auto cifrado del que dispone sus recursos a través de estas redes.

El método de entrada que utiliza Anatova normalmente es el engaño de la víctima a través de un camuflado de su iconos con uno de juegos o aplicaciones conocidas en estas redes P2P, lo que lo hace más amigable para las víctimas.

El objetivo de la familia, como todo ransomware es el cifrado de todos los documentos de la máquina infectada para después pedir un rescate en criptomonedas, que en las muestras analizadas asciende a 10 DASH, que al cambio a dólares son unos 700$. Aunque esta muestra también es capaz de cifrar archivos compartidos en unidades montadas en el sistema.

Sobre el proceso de cifrado, los investigadores de McAfee que descubrieron el malware alertan de que será imposible la creación de un software para desinfectar el sistema y recuperar los archivos cifrados, debido a que la muestra genera un par de claves RSA para el cifrado de los archivos para cada usuario.

El malware en cuestión analizado, dispone del hash ‘170fb7438316f7335f34fa1a431afc1676a786f1ad9dee63d78c3f5efd3a0ac0’ y cuenta con unas técnicas que dificultan su análisis:

- Cifrado de la mayoría de las cadenas de texto utilizadas.

- Llamadas a funciones utilizadas de forma dinámica.

- Protección anti-debug que hace que en las fases de análisis estático encuentre el final del programa rápidamente.

A parte de estos comportamientos avanzados, también cuenta con otras comprobaciones que hace que el malware no se ejecute como puede ser el nombre de usuarios del sistema, el entorno de ejecución o el lenguaje del sistema.

Esta familia no afectará a las máquinas en países de la CEI, Siria, Egipto, Marruecos, Irak e India. Un comportamiento que a menudo es habitual en los creadores de este tipo de malware, lo que puede dar pistas del lugar de origen de la muestra.

Tambien han publicado una gráfica con las detecciones en varios paises, Siendo los Estados Unidos donde más muestras se han detectado, aunque afecta seriamente a los países Europeos.

Más información:

Blog de McAfee

https://securingtomorrow.mcafee.com/other-blogs/mcafee-labs/happy-new-year-2019-anatova-is-here/

Oracle corrige 284 vulnerabilidades en su actualización de seguridad de enero

Oracle publica su actualización correspondiente al mes de abril. Contiene parches para 284 nuevas vulnerabilidades diferentes en múltiples productos pertenecientes a diferentes familias, que van desde el popular gestor de base de datos Oracle Database hasta Solaris, Java o MySQL.

Los fallos se dan en varios componentes de múltiples productos y como es habitual la lista completa de productos afectados es cada vez más extensa. Se concreta en las siguientes familias:

- Oracle Database Server

- Oracle Communications Applications

- Oracle Construction and Engineering Suite

- Oracle E-Business Suite

- Oracle Enterprise Manager Products Suite

- Oracle Financial Services Applications

- Oracle Food and Beverage Applications

- Oracle Fusion Middleware

- Oracle Health Sciences Applications

- Oracle Hospitality Applications

- Oracle Hyperion

- Oracle Insurance Applications

- Oracle Java SE

- Oracle JD Edwards Products

- Oracle MySQL

- Oracle PeopleSoft Products

- Oracle Retail Applications

- Oracle Siebel CRM

- Oracle Sun Systems Products Suite

- Oracle Supply Chain Products Suite

- Oracle Support Tools

- Oracle Utilities Applications

- Oracle Virtualization

A continuación ofrecemos una relación de productos y el número de vulnerabilidades corregidas:

- Tres nuevas vulnerabilidades corregidas en Oracle Database Server, ninguna es explotable de forma remota sin autenticación.

- 33 nuevas vulnerabilidades afectan a Oracle Communications (29 de ellas podrían ser explotadas por un atacante remoto sin autenticar).

- 4 nuevos parches para la suite Oracle Construction and Engineering, todas explotables remotamente sin autenticación.

- Otras 16 vulnerabilidades explotables de forma remota y sin autenticación en la suite de Oracle E-Business.

- 11 nuevas vulnerabilidades en Oracle Enterprise Manager (9 de ellas explotables remotamente por un usuario sin autenticar).

- Otros 9 parches que solucionan vulnerabilidades explotables remotamente y sin autenticación en Oracle Financial Services.

- 6 nuevos parches para las aplicaciones de Oracle Food and Beverage (3 de ellos solucionan vulnerabilidades explotables por un usuario remoto no autenticado).

- 62 parches para Oracle Fusion Middleware (57 de estos arreglan fallos que pueden ser explotables de forma remota sin autenticación).

- 6 vulnerabilidades en Oracle Health Sciences, de las cuales, 2 podrían ser explotadas por un atacante remoto sin autenticar.

- 5 nuevas vulnerabilidades en Oracle Hospitality Applications (ninguna de ellas es explotable remotamente sin autenticación).

- Una vulnerabilidad en Oracle Hyperion, no explotable de forma remota.

- Referente a Oracle Insurance Applications, se han publicado 5 nuevos parches, tres de los cuales son explotables de forma remota sin autenticación.

- En cuanto a Oracle Java SE, se han corregido 5 nuevas vulnerabilidades que pueden ser explotadas por un atacante remoto sin autenticar.

- La actualización para Oracle JD Edwards corrige 2 vulnerabilidades explotables remotamente sin autentcación.

- Otras 30 actualizaciones de seguridad para Oracle MySQL (3 de ellas corrigen vulnerabilidades explotables de forma remota sin autenticación).

- Una actualización en Oracle People Soft soluciona 20 problemas de seguridad, 15 de ellos pueden ser explotados por un atacante remoto sin autenticar.

- También se solucionan 16 nuevas vulnerabilidades en Oracle Retail Applications (15 de ellas son explotables de forma remota sin autenticación).

- Un nuevo parche para Oracle Siebel CRM que corrige una vulnerabilidad explotable remotamente.

- 11 nuevas vulnerabilidades para Oracle Sun Systems (5 de ellas podrían ser explotadas por un atacante remoto sin autenticación).

- Otras 5 actualizaciones de seguridad para Oracle Supply Chain, 4 de estas podrían ser explotadas de forma remota sin autenticación.

- Una vulnerabilidad en Oracle Support Tools, que podría ser explotada remotamente.

- Adicionalmente se solucionan 2 nuevas vulnerabilidades en Oracle Utilities Applications, ambas serían explotables por un atacante remoto sin autenticar.

- Por último, también se ha publicado una actualización que soluciona 30 fallos de seguridad en Oracle Virtualization (4 de estos fallos podría ser explotados por un atacante remoto sin autenticación).

Se recomienda comprobar las matrices de productos afectados, gravedad y la disponibilidad de parches, disponibles desde la notificación oficial en:

Oracle Critical Patch Update Advisory – January 2019

https://www.oracle.com/technetwork/security-advisory/cpujan2019-5072801.html

Vulnerabilidades en SCP permiten escritura de ficheros arbitrarios en el cliente

La vulnerabilidad principal, que data de hace 35 años, afecta a OpenSSH SCP, PuTTY PSCP y WinSCP. El fallo permite al servidor escribir ficheros en el cliente sin que se dé cuenta.

SCP es una herramienta para transferir ficheros a través de SSH empleada por administradores de todo el mundo, y que cuenta con múltiples implementaciones para diferentes sistemas, como OpenSSH, PuTTY o WinSCP. El fallo descubierto, permitiría a un servidor malicioso copiar ficheros no solicitados en el equipo del cliente sin informarse de ello.

Un posible caso de explotación, tal y como detalla sintonen.fi, sería un ataque MitM (Man in the Middle) entre un administrador y un servidor que administre, para que al utilizar scp se copie a su máquina un fichero ‘.bash_aliases’ en su directorio de usuario que permita al atacante ejecutar cualquier comando en la máquina del sysadmin. Este tipo de ataque requiere que la víctima acepte el cambio de fingerprint en el servidor.

El problema principal, que se encuentra desde 1983 (hace 35 años), tiene como origen el protocolo RCP del proyecto BSD, que es en el que se basa SCP. Debido al error la mayoría de clientes SCP no validan correctamente que los ficheros devueltos por el servidor son aquellos que se solicitó. Las vulnerabilidades en concreto son:

- CWE-20 (CVE-2018-20685): validación incorrecta del nombre de directorio. El servidor puede cambiar permisos de la carpeta utilizando un nombre de carpeta vacío (“D0777 0 \n”) o con punto (“D0777 0 .\n”).

- CWE-20 (CVE-2019-6111 y CVE-2018-20684 en WinSCP): debido al estándar derivado de rcp de 1983, es el servidor el que establece los ficheros que se copian al cliente sin que se valide. Si se utiliza el parámetro “-r”, también pueden copiarse carpetas sin validación.

- CWE-451 (CVE-2019-6109): spoofing en el cliente utilizando el nombre del objeto. Mediante dicho nombre, pueden escribirse caracteres ANSI que modifiquen la salida, para por ejemplo ocultar archivos transferidos.

- CWE-451 (CVE-2019-6110): spoofing en el cliente utilizando stderr. Similar al anterior, pero aprovechando que el servidor puede escribir una salida de error en el cliente.

Algunos de los clientes afectados son OpenSSH scp (versiones anteriores a 7.9), PuTTY PSCP (todavía sin parche), y WinSCP scp (hasta la versión 5.13). Una posible solución si el cliente lo permite (como OpenSSH) es cambiar el protocolo a SFTP, aunque los servidores utilizados deben de soportar dicho protocolo. Otros clientes o programas que empleen SCP pueden encontrarse afectados.

Fuente:

scp client multiple vulnerabilities:

https://sintonen.fi/advisories/scp-client-multiple-vulnerabilities.txt

Adobe parchea dos vulnerabilidades graves en Acrobat y Reader

Los investigadores de Trend Micro’s Zero Day Initiative Abdul-Aziz Hariri y Sebastian Apelt, han reportado a Adobe dos importantes vulnerabilidades en Adobe Acrobat y Adobe Readerpara Windows y MacOS que permiten el compromiso total del sistema con tan solo abrir un fichero PDF.

Adobe no hay dado de momento más detalles acerca de las vulnerabilidades a pesar de estar clasificadas con criticidad alta, ya que se permite la escalada de privilegios y la ejecución arbitraria de código.

La primera vulnerabilidad, reportada por Apelt, es un use-after-free que puede conducir a la ejecución remota de código. Ésta tiene el identificador CVE-2018-16011.

La segunda falla, descubierta por Hariri y con identificador CVE-2018-19725, permite la escalada de privilegios

Las versiones afectadas son Acrobat and Reader DC 2015 version 2015.006.30461 y anteriores, 2017 version 2017.011.30110 y anteriores, versión Continuous 2019.010.20064 y anteriores, tanto para Mac como paraWindows.

Más información:

https://thehackernews.com/2019/01/adobe-reader-vulnerabilities.html

https://helpx.adobe.com/security/products/acrobat/apsb19-02.html

La NSA lanzará su herramienta de ingeniería inversa GHIDRA

La Agencia de Seguridad Nacional de los Estados Unidos (NSA) planea lanzar gratuitamente su herramienta de ingeniería inversa (de aquí en adelante reversing) desarrollada internamente en la próxima conferencia de seguridad RSA 2019, que tendrá lugar en San Francisco durante el mes de marzo.

La existencia de este software fue revelada públicamente por primera vez en las filtraciones de la CIA Vault 7, pero ha pasado desapercibida hasta que Robert Joyce anunció su lanzamiento público en su descripción de la sesión de la conferencia RSA.

¿Qué es GHIDRA?

GHIDRA es un marco de trabajo de reversing desarrollado por NSA y utilizado por la misma durante más de una década.

La herramienta está escrita en Java y desde que salió a la luz se han hecho numerosas comparaciones con el conocido software IDA. Incluso hay varios hilos de Reddit como este en el que aparecen ex-empleados de la agencia que dan su opinión junto con algunos detalles del funcionamiento del programa.

¿Va a ser de código abierto?

Se está hablando mucho de la posibilidad de que la herramienta sea de código abierto. De ser así, el mantenimiento y mejora de la misma sería más cómodo, pero la NSA no suele ser partidaria de compartir su conocimiento (como bien sabemos…).

A día de hoy no hay comunicado oficial de si será publicado el código o no, pero nos mantendremos a la espera para comprobar que ocurre el día 5 de marzo y si veremos el código publicado en el Github de la NSA.

Más información:

Enlace a Vault 7:

https://wikileaks.org/ciav7p1/cms/page_9536070.htm

Enlace a descripción de Robert Joyce:

https://www.rsaconference.com/events/us19/agenda/sessions/16608-come-get-your-free-nsa-reverse-engineering-tool

Ethereum Classic sufre un ataque 51%

La popular serie de atresmedia “La casa de papel” en la que una banda organizada entra en la casa de moneda y timbre con el objetivo de robar millones de euros parece cobrar vida en la red. A grandes rasgos, un supuesto grupo organizado ha robado 1,5 millones de dólares haciéndose con el 63% de la tasa total de hash de la red de Ethereum.

El ataque

¿Qué es un ataque 51%?

Las criptomonedas están basadas en redes distribuidas y descentralizadas con la intención de que cualquiera pueda acceder a ellas de manera más o menos sencilla, o lo que es lo mismo, una democracia digital en la que 100 hipotéticos usuarios controlan las transacciones. Si alguien pudiese controlar 51 de esos 100 usuarios con derecho a voto, tendría el control total de la red, lo que daría lugar a la posibilidad de crear una bifurcación de la red o incluso bloques falsos.

Ethereum Classic ha sido, supuestamente, víctima de este tipo de ataque. El pasado día 6 de enero la empresa china SlowMist hacía pitar las alarmas, al poco tiempo, un analista de CoinNess que investigaba el suceso descubrió que un grupo privado había logrado aumentar su poder de hash a 3.263GH/s (300GH/s de tasa normal), logrando ser el grupo minero más poderoso durante un breve período de tiempo en el que podría haberles dado tiempo a robar 88.500 Ethereum Classic (ETC), el equivalente a 460.000 dólares. Pero no acabó ahí, unas 10 horas más tarde volvía a aumentar su tasa de hash.

Coinbase, una de las webs más reconocida para el intercambio, compra y venta de criptomonedas, detuvo todas las transacciones de Ethereum Classic. El exchange descubrió otros 12 ataques que tenían relación con Ethereum y los gastos dobles, ascendiendo la cantidad a 219.500 ETC o 1,1 millones de dólares al cambio.

La empresa

Para la sorpresa de muchos, los desarrolladores de la criptomoneda afirman que el blockchain no ha sido objetivo de ningún ataque, además de negar la noticia del doble gasto. Todo el revuelo lo achacan a una “reorganización profunda de la cadena de bloques”, tal y como dicen en su twitter.

On 1/5/2019, Coinbase detected a deep chain reorganization of the Ethereum Classic blockchain that included a double spend. In order to protect customer funds, we immediately paused movements of these funds on the ETC blockchain. Read more here: https://t.co/vCx89dz44m

— Coinbase (@coinbase) 7 de enero de 2019

Los desarrolladores de ETC respondieron rápidamente a las acusaciones afirmando que un grupo de mineros estaban siendo “poco honestos” ejerciendo una minería egoísta. Además explicaron que el fabricante linzhi estaba en proceso de probar nuevas máquinas Ethash, lo que resultó en una subida de más del 50% en la tasa de hash, no teniendo nada que ver esto con un ataque 51%. También dieron respuesta al tema de los gastos dobles alegando no haberlos detectado.

A pesar de la respuesta por parte del equipo de Ethereum Classics, Coinbase sigue bloqueando las transacciones de ETC y está monitorizando la moneda para determinar la actividad en el futuro.

Contramedidas de las casas de cambio

Pocas son las casa de cambio que han emitido algún tipo de comunicado que tenga relación al supuesto ataque 51%, pero alguna de ellas han detenido el retiro y depósito de la criptomoneda.

Coinbase comunicó que sus fondos no fueron afectados ya que detuvieron las transacciones a tiempo

Poloniex tiene bloqueadas las transacciones hasta el día 9 o nuevo aviso a la espera de que la red de Ethereum se estabilice, tal y como dijo por twitter, y aseguran que los fondos de los usuarios se encuentran a salvo.

Due to a potential 51% attack, ETC wallets have been disabled and will not be re-enabled until tomorrow (at the very earliest). We will update this thread when we have a firmer timeline for re-enabling deposits and withdrawals. Poloniex was not affected, and your fund are safe.

— Poloniex Exchange (@Poloniex) 7 de enero de 2019

Kraken han detenido las transacciones hasta nuevo aviso, aquí podemos consultar el estado y las noticias.

OKEx, casa de cambio china, aseguran que sus clientes no se ven afectados y mantienen el depósito y retirada de ETC habilitado. Para el depósito de ETC será necesario un mínimo de 100 confirmaciones, ypara la retirada serán necesarias 400. Además continúan monitorizando la situación por si hubiera que tomar otro tipo de medidas.

Binance y Bitfly también han aumentado el número de confirmaciones.

Gate.io confirmó que el doble gasto afectó a sus fondos, la plataforma detectó 7 transacciones relativas al ataque. El atacante transfirió un total de 54.200 ETC a través de 4 direcciones. La casa de cambio bloqueó el ataque al poco de producirse pero generó una pérdida total de 40.000 ETC para la plataforma, unos 199.600 dólares.

El ataque de 51% a Ethereum Classic sigue en desarrollo y sus representantes no han brindado mayores detalles desde el pasado lunes. Por esta razón, es posible que otras casas de cambio tomen medidas o reporten pérdidas de fondos en ETC.

Más información

Definición de blockchain

Blog coinbase

Fuentes

https://www.criptonoticias.com/seguridad/casas-cambio-toman-medidas-ataque-51-porciento-ethereum-classic/

https://bitcoin.es/actualidad/los-hackers-de-ethereum-classic-roban-1-5-millones-con-un-ataque-51/

https://criptoinforme.com/los-desarrolladores-de-ethereum-classic-etc-niegan-un-ataque-del-51/

Importante filtración de datos afecta a políticos alemanes, incluyendo a Ángela Merkel

El pasado 28 de diciembre se descubrió que desde las cuentas de twitter @_0rbit y @_0rbiter (actualmente suspendidas) se publicaban enlaces con acceso a información privada de cientos de políticos, periodistas y otras figuras públicas alemanas.

Twitter donde se publicó la filtración de datos.

Twitter donde se publicó la filtración de datos.

Se desconoce quién puede estar detrás de este ataque pero se especula que parte de la información ha podido ser extraída de los smartphones de los afectados.

Las filtraciones muestran una gran cantidad de datos sobre políticos y figuras públicas entre los que se encuentran la canciller Angela Merkel o el presidente Frank-Walter Steinmeier. Se incluyen fotos y registros de chat, direcciones privadas, números de teléfono, skype y direcciones de correo, aunque estos son los que menos. Los atacantes comprometieron las cuentas de Outlook, Twitter y Facebook para extraer información.

Algunos archivos se remontan a 2009, y otros datos e imágenes fueron publicadas en Pastebin en 2017. aunque el equipo de Computer Business Review encontró cartas bastante recientes a nivel ministerial enviadas entre compañeros.

Por lo que se aprecia en la forma de filtrar los datos este ataque no ha sido repentino, sino que se ha ejecutado de forma premeditada, preparando decenas de mirrors con los archivos listos para descargar, links intermediarios detallados con la información a descargar con variosmirrors de los mismos archivos por si alguno fallaba.

El objetivo principal han sido todos los partidos políticos alemanes que actualmente están representados en el parlamento, exceptuando el partido de extrema derecha Alternative for German (AfG).

El o los atacantes comenzaron a publicar un enlace con varios links de descarga al día desde el 1 de diciembre de este año. Pero al ver que no tenían repercusión, utilizaron la cuenta de twitter, presuntamente hackeada, del youtuber Simon Unge, que tiene 2 millones de seguidores y publicaron un link al blog donde se podía acceder a los datos robados.

La oficina federal alemana de la seguridad de la información (BSI) está investigando el ataque. Exponen que no se han visto afectadas las redes gubernamentales por el incidente, y que desconocen quién es el o los autores y cuál es el motivo de este ataque.

Más información:

Computer Business Review

https://www.cbronline.com/news/german-data-leak

Revisión de las CVE del 2018

A pocos días de acabar el año 2018 quedan bastante claras las tendencias en las CVE a lo largo del mismo. Por ejemplo, los productos de los que se han reportado más vulnerabilidades han sido Debian, Android y Ubuntu; mientras que las empresas de las que se han reportado más han sido Debian, Google y Oracle; o los tipos de CVE más comunes han sido las ejecuciones de código indeseado, el desbordamiento y los ataques DoS.

Extraído de cerounosoftware.com.mx

La explotacion de vulnerabilidades es una de las estrategias preferidas por los atacantes, siendo las CVE un objetivo clave para muchas familias de malware. Por lo que el incremento de las detecciones de las mismas permite subsanarlas con mayor rapidez para evitar que esas brechas de seguridad sigan disponibles.

El promedio de CVE publicadas en 2018 está en torno a las 46 diarias, casi 6 más que el año pasado. Puede resultar sorprendente que el producto con más CVE reportadas sea precisamente Debian, aunque no hay que olvidar que cuenta con una gran comunidad de respaldo que vigila continuamente cualquier fallo de seguridad para su subsanación. No obstante, los fabricantes con más vulnerabilidades en 2018 fueron Debian (890), Google (712), Oracle (690) y Microsoft (673), mientras que los productos más reportados fueron Debian Linux (889), Android (549) y Ubuntu Linux (451). Por otro lado, los tipos de CVE que más se reportaron en 2018 fueron la ejecución de código no deseado (22%), los ataques por desbordamiento (18%) y los ataques DoS (11%); mientras que los menos reportados fueron por su parte la división de respuesta HTTP (0,1%), la inserción de archivos (0,2%) y la elevación de privilegios (2,5%).

Respecto a la gravedad de las CVE reportadas, el promedio del año no ha alcanzado el nivel 6, siendo menos del 10% superior al nivel 8 y poco más del 41% inferior al nivel 5.

Luciano Miguel Tobaria

Más información:

- Top 50 productos de 2018 (CVE details)

- Top 50 empresas de 2018 (CVE details)

- Vulnerabilidades por tipo de 2018 (CVE details)

- CVE security vulnerabilities published in 2018 (CVE details)

- CVSS score distribution (CVE details)

- Vulnerabilidades en 2018 llegaron a nuevo máximo histórico (Segu·Info)

- Máximo histórico para las vulnerabilidades en 2017 (WeLiveSecurity)

Ejecución de código remoto en Cscape de Horner Automation

Cscape es un software libre destinado a la programación de controladores lógicos programables o PLC (Programmable Logic Controller) desarrollado por la empresa Horner Automation. Los PLCs son muy utilizados en la industria para automatizar procesos electromecánicos tales como controlar la lógica de funcionamiento de máquinas, plantas y procesos industriales.

Se ha publicado una vulnerabilidad que podría permitir la ejecución remota de código arbitrario en el software de programación Cscape. El error de seguridad se debe a una falta de comprobación de las entradas suministradas por el usuario que podría provocar una escritura fuera de los limites del ‘buffer’ asignado al procesar un fichero CSP especialmente manipulado. Para lograr explotar la vulnerabilidad con éxito es necesaria la interacción del usuario, que podría ser engañado para visitar una página o abrir un archivo malicioso.

La vulnerabilidad, a la que se ha asignado el identificador CVE-2018-19005, fue descubierta por los investigadores de seguridad ‘rgod’ y ‘mdm’ del equipo ‘9SG Security Team’ de ‘Trend Micro’s Zero Day Initiative’ el pasado mes de Julio pero no ha sido hecha pública hasta el inicio del nuevo año para permitir a la empresa desarrolladora solventar el fallo.

Más Información:

Horner Automation Cscape CSP File Parsing Out-Of-Bounds Write Remote Code Execution Vulnerability:

https://www.zerodayinitiative.com/advisories/ZDI-19-1434/

Ransomware paraliza la producción de los principales periódicos de EEUU

El pasado fin de semana, Tribune Publishing Co, empresa que produce los principales periódicos de Estados Unidos, fue víctima de una infección por ransomware de la familia Ryuk que paralizó la impresión y las entregas de varios periódicos importantes del país. Entre los periódicos afectados se encuentran Los Angeles Times y Wall Street Journal.

El malware Ryuk comparte bastante similitud con la familia de ransomware Hermes. Está asociado al Grupo Lazarus y se suele distribuir mediante ataques APT, a diferencia de la gran mayoría de este tipo de ataques que basan su propagación en spam o explotación masiva de vulnerabilidades.

Este malware crea dos notas de rescate, según información publicada por la empresa Checkpoint y pide como rescate entre 15 y 50 BTC.

Ryuk asocia a cada infección un ‘wallet’ único, lo que hace altamente complicado seguir el flujo del dinero y estimar el volumen de infecciones. Como es normal en estos casos, una vez el dinero es obtenido se mueve entre varias cuentas para dificultar el seguimiento del mismo.

Desde Hispasec trabajamos con empresas de todo el mundo para tratar de mitigar su exposición a este tipo de amenazas. Dotamos a nuestros clientes de elevados niveles de protección a través de planes de seguridad. Estos planes cubren la infraestructura interna y externa, procesos formativos y de concienciación a empleados y proporcionan servicios globales de consultoría y auditoría de sistemas, así como simulación de ataques de ransomware.

Si desea recibir información sobre nuestros planes de seguridad contacte con el departamento comercial al email comercial@hispasec.com o al teléfono +34 952 020 494.

Gestor de contraseñas online, expone información de sus usuarios y avisa casi un año después

La filtración en este gestor de contraseñas online incluye correos electrónicos, nombres y apellidos, direcciones IP, hashes de contraseña y recordatorios de contraseña

El día 13 de diciembre del pasado año, el equipo de seguridad de Abine descubrió que información sensible de sus usuarios podría haberse visto expuesta hasta el día 6 de enero del mismo año. Los datos incluidos son:

- Todas las direcciones de email de las cuentas de usuario.

- Nombres y apellidos de algunos de los usuarios.

- Recordatorios de contraseña, aunque sólo de aquellos que siguiesen usando este servicio a través de un antiguo producto de la compañía.

- Última y penúltima dirección IP con la que accedieron todos sus usuarios.

- Hashes de contraseña de la cuenta de Blur utilizando Bcrypt de forma segura.

La filtración no afecta a los datos almacenados en la cartera de contraseñas, así como a la información de pago por el servicio. Tampoco se han visto afectados los usuarios que hayan creado su cuenta tras el día 6 de enero del 2018, fecha de la que data la filtración. No obstante, al haberse revelado los hashes de contraseña, desde la empresa ya han recomendado a sus usuarios cambiar su clave de acceso.

Aunque en el comunicado no se ha descrito en qué ha consistido la filtración, ni quién ha podido tener acceso a la misma, sorprende la diferencia de tiempo entre que se realizó (6 de enero) y se descubrió (13 de diciembre). Al no haber información adicional, sólo cabe elucubrar sobre si la filtración fue debida a un descuido de un empleado, un trabajador descontento, o si se debe a una vulnerabilidad ya resuelta o aún disponible.

Fuente:

Blur Security Update:

https://www.abine.com/blog/2018/blur-security-update/

Ejemplo de cuenta utilizada para mandar instrucciones al malware

Ejemplo de cuenta utilizada para mandar instrucciones al malware

Envío de información del dispositivo cifrada

Envío de información del dispositivo cifrada  Información del dispositivo que se envíaComo podemos apreciar en la imágenes, todo el envío de información al servidor de control se hace cifrando la información e indicando el identificador del ‘bot’ (dispositivo infectado).

Información del dispositivo que se envíaComo podemos apreciar en la imágenes, todo el envío de información al servidor de control se hace cifrando la información e indicando el identificador del ‘bot’ (dispositivo infectado). Parte de la lista de aplicaciones afectadasAdemás de la posibilidad de mostrar una ventana falsa con una versión web para el robo de credenciales, esta versión incluye inyectores nativos específicos. Para estos inyectores, se realiza una petición a la URL hxxp://aperdosali.top/inj_pkg/BASE64_PACKAGE_ID , donde BASE64_PACKAGE_ID es el identificador del paquete codificado en Base64. Como respuesta, el servidor devuelve un fichero ZIP que contiene los datos necesarios para mostrar la ventana falsa (logos de la entidad afectada y texto en el idioma que corresponda).

Parte de la lista de aplicaciones afectadasAdemás de la posibilidad de mostrar una ventana falsa con una versión web para el robo de credenciales, esta versión incluye inyectores nativos específicos. Para estos inyectores, se realiza una petición a la URL hxxp://aperdosali.top/inj_pkg/BASE64_PACKAGE_ID , donde BASE64_PACKAGE_ID es el identificador del paquete codificado en Base64. Como respuesta, el servidor devuelve un fichero ZIP que contiene los datos necesarios para mostrar la ventana falsa (logos de la entidad afectada y texto en el idioma que corresponda). Datos descargados para la inyección de EurobankY una vez descargados los datos necesarios para realizar la inyección, la aplicación espera a que el usuario abra la aplicación afectada para mostrar la ventana falsa.

Datos descargados para la inyección de EurobankY una vez descargados los datos necesarios para realizar la inyección, la aplicación espera a que el usuario abra la aplicación afectada para mostrar la ventana falsa. Ventana falsa para la aplicación de EurobankUna vez que el usuario rellena los datos y los envía, la aplicación oculta la ventana falsa y muestra la aplicación legítima mientras envía los datos al servidor de control a través de la URL hxxp://aperdosali.top/api/form. En el caso de las inyecciones que solicitan datos de tarjetas de credito, estos se envían al servidor de control a través de la URL hxxp://aperdosali.top/api/cards.

Ventana falsa para la aplicación de EurobankUna vez que el usuario rellena los datos y los envía, la aplicación oculta la ventana falsa y muestra la aplicación legítima mientras envía los datos al servidor de control a través de la URL hxxp://aperdosali.top/api/form. En el caso de las inyecciones que solicitan datos de tarjetas de credito, estos se envían al servidor de control a través de la URL hxxp://aperdosali.top/api/cards.

Ejemplo de explotación con un usuario con uid 4000000000. El usuario es capaz de parar un servicio, sin que este tenga permisos para ello.

Ejemplo de explotación con un usuario con uid 4000000000. El usuario es capaz de parar un servicio, sin que este tenga permisos para ello.

Los boletines publicados con las actualizaciones y problemas solucionados se resumen a continuación.

Los boletines publicados con las actualizaciones y problemas solucionados se resumen a continuación.

El conocido grupo, supuestamente avalado por el gobierno de Corea del Norte, es el autor de este ataque en el que comprometen de forma remota los servidores de aplicaciones de pago para facilitar las transacciones fraudulentas.

El conocido grupo, supuestamente avalado por el gobierno de Corea del Norte, es el autor de este ataque en el que comprometen de forma remota los servidores de aplicaciones de pago para facilitar las transacciones fraudulentas.

Los investigadores de seguridad de Check Point Software Technologies han descubierto un nuevo vector de ataque contra el sistema operativo Android que podría permitir a los atacantes infectar silenciosamente sus teléfonos inteligentes con aplicaciones maliciosas o lanzar ataques de denegación de servicio.

Los investigadores de seguridad de Check Point Software Technologies han descubierto un nuevo vector de ataque contra el sistema operativo Android que podría permitir a los atacantes infectar silenciosamente sus teléfonos inteligentes con aplicaciones maliciosas o lanzar ataques de denegación de servicio.

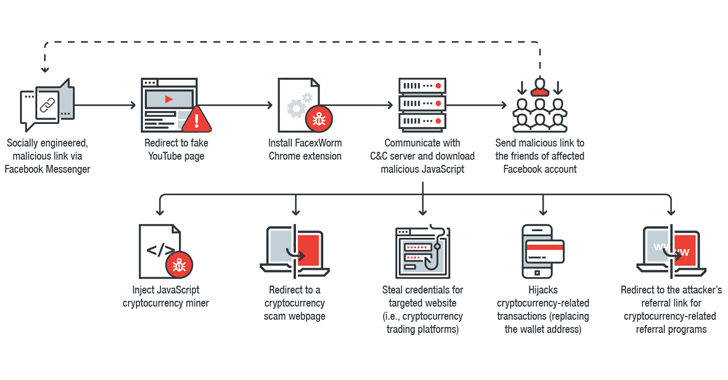

Este martes, Microsoft ha lanzado una actualización para corregir una vulnerabilidad que permitía a un usuario malintencionado entrar en un sistema Windows 10 bloqueado y ejecutar comandos maliciosos con privilegios de usuario.

Este martes, Microsoft ha lanzado una actualización para corregir una vulnerabilidad que permitía a un usuario malintencionado entrar en un sistema Windows 10 bloqueado y ejecutar comandos maliciosos con privilegios de usuario.